摘要: DevSecOps 是一种使用 DevSecOps 工具在 DevOps 生命周期的每一步实施安全性的实践。在软件开发中,DevOps 是特定开发活动与 IT 运营的结合。这种结合旨在提高软件质量并实现持续交付。如果我们将安全管理添加到 DevOps,它就变...

DevSecOps 是一种使用 DevSecOps 工具在 DevOps 生命周期的每一步实施安全性的实践。在软件开发中,DevOps 是特定开发活动与 IT 运营的结合。这种结合旨在提高软件质量并实现持续交付。如果我们将安全管理添加到 DevOps,它就变成了 DevSecOps:一门将安全作为 IT 世界和软件开发世界之间共同责任的学科。

在过去,安全是在最后阶段加入项目的专业团队的专属职责。这在持续数月或数年的开发周期中运作良好。但在以周为单位的敏捷开发周期中,从项目开始到结束都必须考虑安全实践,并且安全责任必须由整个开发和 IT 团队共同承担。

为了让 DevSecOps 在不破坏敏捷方法范式的情况下工作,其集成必须是自动化的。这是 DevOps 工作流在合并安全管理时不会变得迟钝的唯一方法。这种自动化需要适当的机制来集成开发工具,例如集成开发环境 (IDE) 和安全功能。

DevSecOps 工具的类型

安全和 DevOps 的结合可以采用多种形式。因此,有不同类型的 DevSecOps 工具,可归纳如下:

- 开源组件中的漏洞扫描:寻找驻留在分析代码库中的开源代码组件和库及其所有依赖项中可能存在的漏洞。

- 静态和动态应用程序安全测试 (SAST/DAST):静态测试会扫描开发人员的源代码以查找不安全的代码,以识别潜在的安全问题。动态测试对正在运行的应用程序执行安全测试,而无需访问源代码。

- 图像扫描:在 Docker 容器中搜索漏洞。

- 基础设施自动化:检测并修复基础设施配置中的各种配置问题和漏洞,尤其是在云环境中。

- 可视化:提供 KPI 和趋势的可见性,以检测漏洞数量随时间的增加或减少。

- 威胁建模:通过预测整个攻击面的威胁风险来实现主动决策。

- 警报:仅当异常事件已被识别并优先考虑为威胁时通知安全团队,以降低噪音水平并避免 DevSecOps 工作流程中断。

下面的列表显示了 DevSecOps 工具的精选列表,可以依赖这些工具将 “Sec” 一词合并到 DevOps 工作流中。

1.Invicti

Invicti 是一种工具,可将其集成到 SDLC 中,以便在保持开发过程灵活性的同时对软件产品进行安全管理。

Invicti 进行的分析是详尽无遗的,在不牺牲 SDLC 管理速度的情况下,提供了检测问题的准确性。

Invicti 提供的自动化选项避免了在执行安全任务时需要人为干预,从而为团队节省了每月数百小时的工作量。通过识别真正重要的漏洞并自动将其分配给最合适的资源进行修复,可以进一步节省成本。Invicti 还提供了对正在开发的应用程序中的漏洞,以及为降低风险所做的努力的完整可见性。

2.SonarQube

SonarQube 会自动检查代码是否存在漏洞,嗅探它是否存在可能成为威胁的错误。它支持近 30 种不同的编程语言。

SonarQube 独特的 QualityGates 代表了一种在产品面世之前阻止问题的简单方法。它们还为开发团队提供了一个共同的质量视图,让每个人都知道标准以及其开发是否符合这些标准。SonarQube 无缝集成到 DevSecOps 管道中,确保所有团队成员都可以访问该工具生成的报告和反馈。

通过简单地安装,SonarQube 会清楚地指示提交是否完成,以及项目是否已准备好发布。如果出现问题,该工具会立即通知您问题出在哪里以及具体解决方案。

3.Aqua

Aqua 允许在软件产品生命周期的每个阶段可视化和阻止威胁,从编写源代码到在云中部署应用程序。该工具作为云原生应用程序保护平台 (CNAPP) 运行,提供软件供应链安全检查、风险和漏洞扫描以及高级恶意软件保护。

Aqua 的集成选项允许保护应用程序,无论用于开发和部署的平台和机制如何,无论它们是云、容器、无服务器、CI/CD 管道还是编排器,还与 SIEM 平台和分析工具集成。

Aqua 的一个独特之处在于,它可以通过 KSPM(Kubernetes 安全状态管理)在 Kubernetes 容器中实现安全控制,并在 Kubernetes 运行时实现高级保护。使用本机 K8s 功能可为部署在容器中的应用程序的整个生命周期提供策略驱动的保护。

4.ProwlerPro

ProwlerPro 是一种开源工具,专门用于在 Amazon Web Services (AWS) 开发环境中控制安全性。

ProwlerPro 的设计方式可以创建一个帐户并在几分钟内开始进行扫描,无论身在何处,都可以全面了解其基础设施。它的可视化工具允许在一个窗口中查看所有 AWS 服务的安全状态。

创建 ProwlerPro 帐户并启动并运行后,可将系统配置为每 24 小时自动运行一系列建议的检查。使用 ProwlerPro 的扫描并行运行以提高速度,以免减慢 DevSecOps 工作流程。扫描结果显示在一系列预定义的仪表板中,可通过向下钻取直接了解安全状况的任何细节级别,轻松共享和导航这些仪表板。

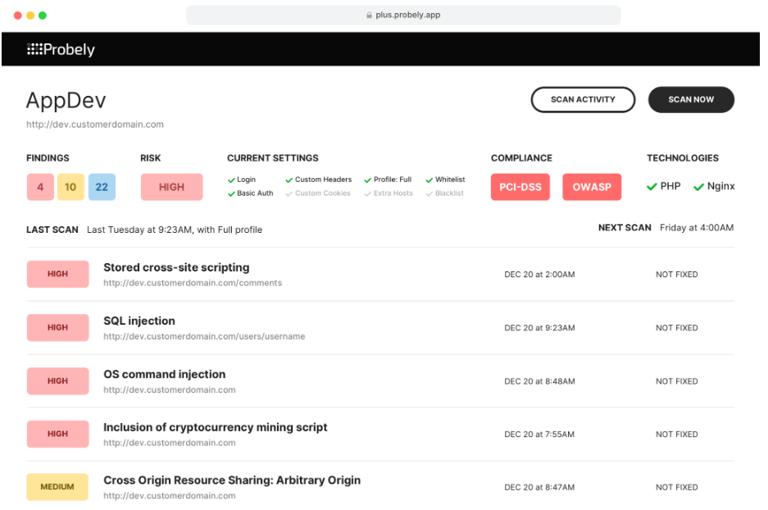

5.Probely

如果已经拥有 DevOps 工作流程并希望将安全扫描集成到其中,Probely 可在几分钟内完成,这要归功于它的 Web 应用程序漏洞扫描工具和 API。

Probely 的方法基于 API 优先开发,这意味着该工具的每个新功能都首先通过 API 提供,然后添加到界面中。如果需要将 Probely 与工作流或自定义软件集成,此策略可以始终使用其 API。

同时还可以注册 webhook,以便应用程序接收 Probely 生成的每个事件的通知。由于 Probely 提供了许多开箱即用的集成,很可能不必使用其 API 将其与工具集成。如果已经在工作流程中使用 Jira 和 Jenkins,集成将是即时的。

Probely 将自动在 CI/CD 管道中启动扫描,并将发现的漏洞注册为 Jira 中的问题。一旦这些漏洞得到解决,它将再次测试并在必要时在 Jira 中重新打开未解决的问题。

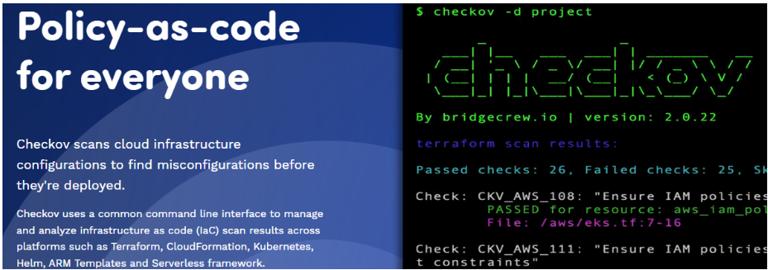

6.Checkov

Checkov 扫描云基础设施中的配置,目的是在部署软件产品之前发现配置缺陷。通过一个通用的命令行界面,它可以跨不同的平台扫描结果,例如 Kubernetes、Terraform、Helm、CloudFormation、ARM 模板和无服务器框架。

借助基于属性的策略方案,Checkov 允许在编译时扫描云资源,使用简单的策略即代码 Python 框架检测属性中的配置错误。除此之外,Checkov 使用基于图形的 YAML 策略分析云资源之间的关系。通过集成到CI、CD管道和版本控制系统中,Checkov 在目标存储库的上下文中执行、测试和修改运行器参数。

得益于可扩展的集成接口,其架构可以扩展以定义自定义策略、抑制条款和提供程序。它的界面还允许它与支持平台、构建流程和自定义发布系统集成。

7.Faraday

借助 Faraday,可以自动化漏洞管理和控制操作,进而将注意力放在真正重要的工作上。它的工作流程允许使用可以自由设计的自定义事件触发任何操作,以避免重复任务。

Faraday 能够将安全工具标准化并集成到工作流程中,从 80 多种扫描工具中获取漏洞信息。使用代理,扫描仪会自动集成到工作流程中,以最轻松地摄取和规范化数据,生成可通过 Web 界面查看的结果。

Faraday 一个值得注意和有趣的方面是它使用一个集中的存储库来存储安全信息,这些信息可以很容易地由 DevSecOps 团队的不同成员进行分析和测试。这带来了额外的好处,即能够识别和组合不同工具报告的重复问题,减少了团队成员的工作量,避免他们不得不多次关注报告的同一问题。

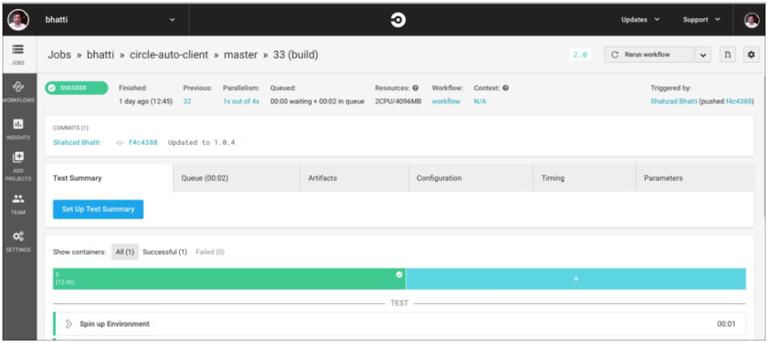

8.CircleCI

要将 CircleCI 与最流行的 DevOps 安全工具集成,必须在开发管道中包括其众多合作伙伴之一。CircleCI 合作伙伴是多个类别的解决方案提供商,包括 SAST、DAST、静态容器分析、策略实施、机密管理和 API 安全。

如果需要做一些事情来保护无法使用任何可用 orb 完成的开发管道,那么可以利用 orb 是开源的这一事实。因此,向现有 orb 添加功能只是获得 PR 批准并合并它的问题。即使觉得某个用例超出了 CircleCI 注册表中可用的 orb 集,也可以创建一个并将其贡献给社区。

为了保护 CircleCI,消除内部开发的需要并允许团队利用第三方服务。通过使用 CircleCI orbs,将只需要知道如何使用这些服务,而无需学习如何集成或管理。

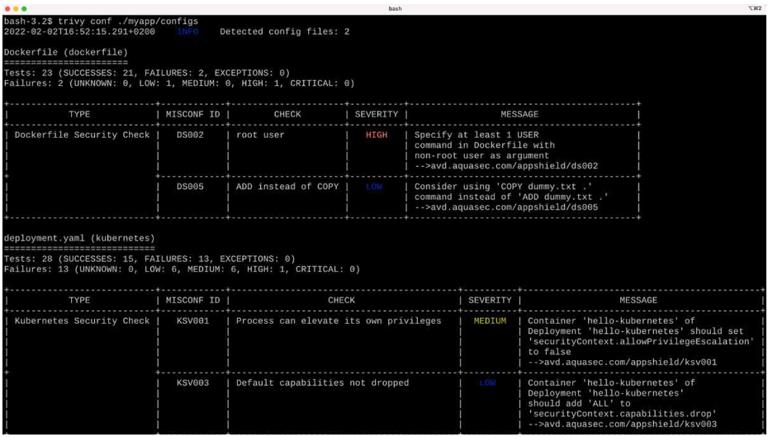

9.Trivy

Trivy 是一种开源安全工具,具有多个能够检测安全问题的扫描器以及可以发现此类问题的各种目标。Trivy 扫描的目标包括:文件系统、容器镜像、Git 存储库、虚拟机镜像、Kubernetes 和 AWS 存储库。

通过扫描所有这些可能的目标,Trivy 可以找到已知的漏洞、配置缺陷、秘密或敏感信息以及软件许可证,并检测软件供应链中的问题,包括对正在使用的软件和操作系统包的依赖性。

可在其生态系统 https://aquasecurity.github.io/trivy/v0.35/ecosystem/ 页面上找到 Trivy 可以集成的平台和应用程序。此列表包括最流行的名称,例如 CircleCI、GitHub Actions、VS Code、Kubernetes (https://geekflare.com/kubernetes-security-scanner/) 或 JetBrains。

Trivy 在 apt、yum、brew 和 dockerhub 中可用。它没有数据库、部署环境或系统库等先决条件,首次扫描预计只需 10 秒即可完成。

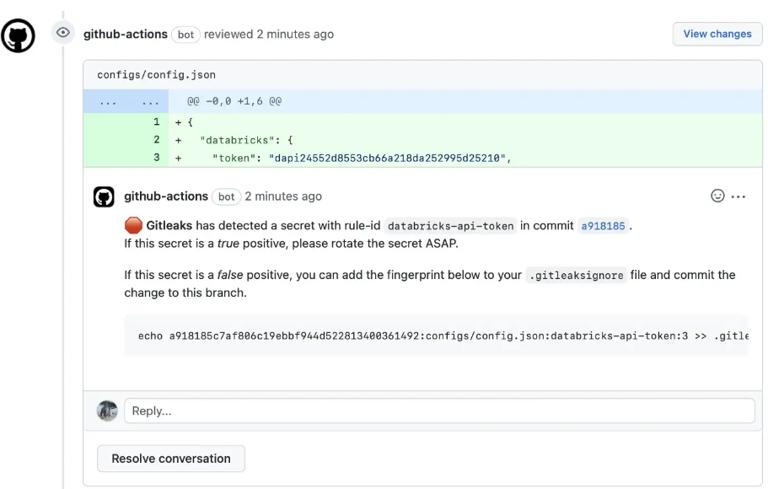

10.GitLeaks

Gitleaks 是一种具有命令行界面的开源工具,可以使用 Docker、Homebrew 或 Go 进行安装。它也可以作为最流行的平台和操作系统的二进制可执行文件使用,还可以将其作为预提交挂钩或通过 Gitleaks-Action 作为 GitHub 共享直接部署到存储库中。

它的命令界面简单而简约,仅包含 5 个命令,用于检测代码中的秘密、保护秘密、生成脚本、获取帮助或显示工具的版本。detect 命令允许扫描存储库、文件和目录。它可以在开发机器和 CI 环境中使用。

GitLeaks 的大部分工作都是使用检测和保护命令完成的。它们在 Git 存储库上运行,解析 git log 或 git diff 命令的输出并生成补丁,GitLeaks 将使用这些补丁来检测和保护秘密。

保持竞争力和安全

一方面,CI/CD 管道的敏捷性和速度是确保快速上市的关键,而这反过来又是作为软件开发人员保持竞争力的关键。另一方面,在开发过程中包括安全工具是无可争议的必要性。要在不对 SDLC 时间表产生负面影响的情况下整合安全性,DevSecOps 工具就是答案。